Come abilitare DNS su HTTPS nel tuo browser

DNS over HTTPS (DoH) è una nuova tecnologia per la privacy che sta rapidamente prendendo piede. Il protocollo aggiunge la crittografia alle query DNS (Domain Name System), proteggendole da occhi indiscreti. Allo stesso tempo, ha attirato un certo scetticismo dall’industria.

Diamo una rapida occhiata ai pro e ai contro di DoH e impariamo come attivarlo nel tuo browser preferito.

Cos’è il DNS?

I dispositivi comunicano su Internet utilizzando indirizzi IP univoci, che sono stringhe di cifre separate da punti come 172.217.1.174 (nel caso di IPv4) o stringhe di lettere e cifre separate da due punti come 2607: f8b0: 400b: 809 :: 200e ( IPv6).

(Questi indirizzi particolari appartengono a Google.)

Fortunatamente, non devi memorizzare alcun indirizzo IP per navigare sul web. Invece, inserisci domini facili da ricordare come google.com nella barra degli indirizzi del browser.

È qui che entra in gioco il DNS. Il Domain Name System è essenzialmente una directory mondiale di nomi di dominio e dei loro indirizzi IP associati. Dietro le quinte, il tuo browser interroga un server DNS, che traduce i nomi di dominio in indirizzi IP comprensibili dal tuo computer.

Cosa c’è di sbagliato nel DNS normale?

Il problema principale con il DNS convenzionale è che le query vengono inviate in modo completamente non crittografato sulla rete, rendendo facile per i ficcanaso vedere quali siti visiti.

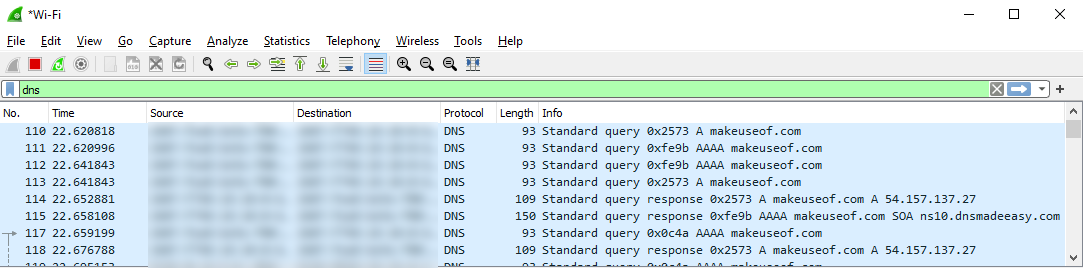

Lo screenshot qui sotto contiene alcuni output del popolare strumento di analisi di rete WireShark, catturato durante la navigazione in MUO.

Nota come il dominio makeuseof.com si presenta in testo normale. Le stesse informazioni sarebbero disponibili per chiunque tocchi la tua connessione. Ciò potrebbe includere il tuo ISP, il governo o chiunque sulla stessa rete Wi-Fi che esegue uno sniffer di pacchetti come WireShark.

In che modo DNS su HTTPS aiuta?

Con DoH, il tuo traffico DNS viene inviato su un tunnel crittografato utilizzando HTTPS, la stessa tecnologia utilizzata per crittografare il contenuto effettivo delle tue sessioni di navigazione. L’acquisizione di seguito mostra come le comunicazioni DoH appaiono ai potenziali ficcanaso.

Possiamo vedere che il browser sta parlando con l’indirizzo IPv6 2606: 4700 :: 6810: f8f9 , che appartiene al servizio DNS pubblico di Cloudflare. Ma le query stesse sono crittografate e appaiono come dati spazzatura casuali a chiunque le intercetti.

Abilitazione di DNS su HTTPS nel browser

Poiché DoH è una tecnologia in via di sviluppo, la sua implementazione è leggermente diversa in ogni browser.

Google e Mozilla lo hanno distribuito lentamente agli utenti negli ultimi mesi, quindi, seguendo i passaggi seguenti, potresti scoprire che è già abilitato.

Come abilitare DNS su HTTPS in Chrome

- Fare clic sui tre punti verticali nell’angolo in alto a destra e selezionare Impostazioni .

- Fare clic su Sicurezza sotto l’intestazione Privacy e sicurezza .

- Abilita l’opzione Usa DNS protetto sotto l’intestazione Avanzate .

- Lascia il pulsante di opzione accanto a Con il tuo attuale fornitore di servizi selezionato per utilizzare il tuo attuale fornitore *, oppure seleziona Con e scegli tra le alternative disponibili.

* Nota che la maggior parte dei provider DNS non supporta DoH in questo momento, quindi non dovresti fare affidamento sul tuo provider predefinito a meno che tu non possa confermare che supporta il protocollo.

Come abilitare DNS su HTTPS in Firefox

- Fare clic sull’icona dell’hamburger nell’angolo in alto a destra e selezionare Opzioni .

- Scorri fino in fondo alla pagina e fai clic su Impostazioni sotto l’intestazione Impostazioni di rete .

- Seleziona la casella di controllo Abilita DNS su HTTPS .

- Scegli il provider DNS desiderato dall’elenco con l’etichetta Usa provider oppure seleziona Personalizzato per utilizzare un server personalizzato.

- Fare clic su OK per salvare le modifiche.

Come abilitare DNS su HTTPS in Microsoft Edge

- Fare clic sui tre punti orizzontali nell’angolo in alto a destra e selezionare Impostazioni .

- Fare clic su Privacy, ricerca e servizi nel menu a sinistra.

- Scorri verso il basso fino all’intestazione Sicurezza .

- Lascia selezionato il pulsante di opzione Usa fornitore di servizi corrente per utilizzare il fornitore corrente oppure seleziona Scegli un fornitore di servizi per utilizzare un server personalizzato.

Quale fornitore dovresti scegliere?

Google e Cloudflare sono le opzioni più popolari al momento. Se preferisci evitarli, puoi consultare un elenco di fornitori DoH alternativi .

Perché il DNS su HTTPS è controverso?

Alcuni esperti IT hanno criticato DoH per aver reso più difficile il monitoraggio del traffico DNS per scopi legittimi, come il rilevamento di software dannoso o l’applicazione del controllo genitori.

Google ha affrontato alcune di queste preoccupazioni, affermando in un post sul blog che tali controlli continueranno a funzionare con la loro implementazione di DoH e che le organizzazioni possono disabilitare del tutto DoH se necessario.

Dipende da ciò che apprezziamo di più: la privacy degli utenti o la visibilità per gli amministratori. Con i principali browser che pianificano di implementare DoH per impostazione predefinita per tutti, sembra che il primo abbia vinto in questo caso.

Carenze di DNS su HTTPS

Ci sono alcune altre preoccupazioni sul DNS su HTTPS che dovresti tenere a mente.

Non impedisce tutte le forme di snooping

DoH crittografa solo le query DNS, lasciando alcune altre parti del tuo traffico web vulnerabili alle intercettazioni:

- Gli indirizzi IP non sono ancora crittografati.

- A causa di una funzionalità di HTTPS denominata Server Name Indication (SNI), i nomi host dei siti Web vengono trasmessi in chiaro

La perdita di indirizzi IP è leggermente attenuata dal fatto che più siti possono coesistere allo stesso indirizzo IP, rendendo più difficile determinare quale sito hai visitato. C’è anche motivo di essere ottimisti riguardo a SNI, poiché una tecnologia di prossima uscita chiamata Encrypted Client Hello (ECH) promette di crittografarlo.

Per il momento, se hai bisogno di una soluzione per la privacy più robusta, considera l’utilizzo di una VPN o della rete Tor.

Fallback a DNS non crittografato

Un altro potenziale intoppo si verifica quando il provider DNS non è in grado di risolvere una query, ad esempio quando si scrive un dominio in modo errato.

Ciò che accade in questo caso dipende dalla particolare implementazione DoH. Attualmente, Chrome torna al server DNS predefinito del tuo sistema, che non sarebbe crittografato per la maggior parte delle persone. Ciò potrebbe comportare una perdita di privacy.

Una tecnologia in evoluzione

DNS su HTTPS è un approccio promettente per aggiungere un po ‘di sicurezza extra alla tua navigazione web.

Sebbene ci siano ancora alcuni nodi da risolvere, vale la pena abilitare DoH nel tuo browser per proteggerti dagli attacchi man-in-the-middle e da altre invasioni della tua privacy.