Cos’è l’ingegneria sociale? Ecco come potresti essere hackerato

L'ingegneria sociale è un termine importante nel mondo della sicurezza, ma potresti non avere familiarità con esattamente cosa significa. Sebbene sia un argomento ampio, ci sono tipi specifici di ingegneria sociale che possiamo esaminare per saperne di più.

Diamo un'occhiata all'ingegneria sociale come concetto in modo da evitare di caderne vittima.

Cos'è l'ingegneria sociale?

Nel regno della sicurezza, l'ingegneria sociale è l'atto di manipolare le persone per rubare loro informazioni private o costringerle a rinunciare a tali dettagli riservati. L'ingegneria sociale si basa sullo sfruttamento della natura umana, che di solito è l'anello più debole in un sistema altrimenti forte.

L'ingegneria sociale, a differenza di molti altri attacchi tecnici, non cerca di penetrare direttamente nei sistemi informatici. Mentre un hacker potrebbe scrivere un programma che cerca di forzare la password di qualcuno o di sfruttare un bug nel software, l'ingegneria sociale si basa solo sull'inganno o sulla manipolazione delle vittime per fare qualcosa che l'attaccante vuole.

Mentre l'ingegneria sociale precede l'era di Internet (pensa alle tattiche di vendita che ti spingono a comprare qualcosa che non vuoi), la pratica è diventata molto più diffusa online.

Anche con password complesse, software di sicurezza di prim'ordine e macchine protette fisicamente, una persona ingannata può essere una vulnerabilità e comunque invitare una violazione della sicurezza in un'azienda o nella propria configurazione.

Elementi chiave dell'ingegneria sociale

La maggior parte delle persone riconosce le truffe palesi. Poiché la consapevolezza di questi trucchi è aumentata nel tempo, i truffatori che li gestiscono devono cambiare regolarmente le loro tattiche per mantenerli vitali.

Di conseguenza, specifici schemi di ingegneria sociale si adattano nel tempo. Tuttavia, molti di questi trucchi utilizzano un mix dei seguenti elementi:

- Tattiche spaventose: se un truffatore può farti temere che stia per accadere qualcosa di brutto, è più probabile che tu lo segua senza pensare in modo critico. Ad esempio, potrebbero fingere di essere il governo e richiedere il pagamento delle tasse con la minaccia di essere arrestati.

- Un senso di urgenza: per spingerti ad agire prima di pensare, molte truffe di ingegneria sociale richiedono un'azione immediata, per evitare di "perdere il tuo account" o simili.

- Fingersi un'azienda legittima: per convincerti che non sono fasulli, gli aggressori useranno elementi dall'aspetto autentico nelle loro e-mail o in altre comunicazioni.

- Formulazione vaga: poiché gli attacchi di ingegneria sociale in genere colpiscono molte persone contemporaneamente, la maggior parte non è specifica per te. Una formulazione generica e la mancanza di un motivo particolare per la comunicazione indicano che hai a che fare con un falso.

Tipi comuni di ingegneria sociale

Successivamente, diamo un'occhiata ad alcune forme comuni di ingegneria sociale per vedere come funziona.

Phishing

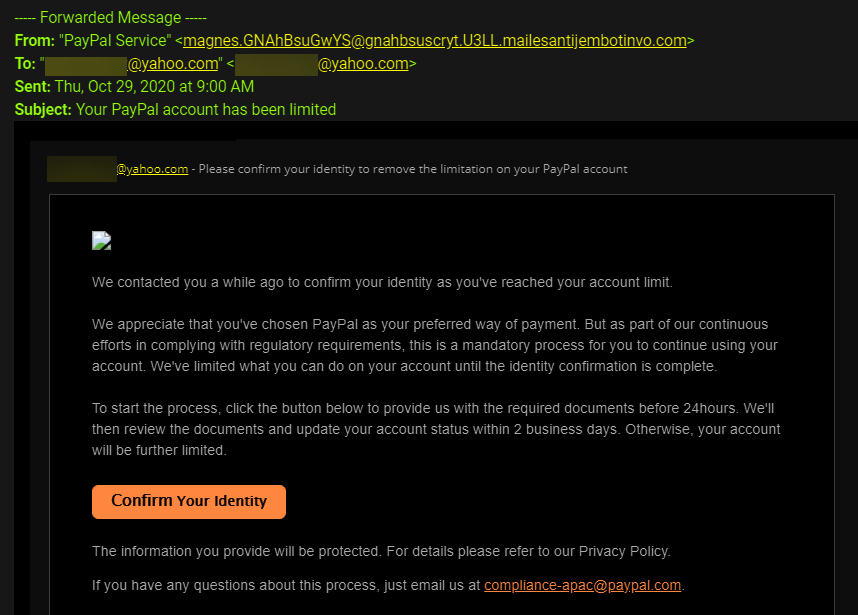

Probabilmente hai familiarità con il phishing. È uno dei tipi più comuni di ingegneria sociale. Si tratta di un attacco in cui qualcuno finge di essere un'entità legittima, solitamente tramite posta elettronica, e richiede informazioni sensibili.

Spesso dichiara di provenire da PayPal, Apple, la tua banca o un'altra società fidata, chiedendoti di "confermare" i tuoi dati o rivedere una transazione sospetta.

Per proteggersi dal phishing, non fare mai clic sui collegamenti nelle e-mail e ricordare che le aziende legittime non richiedono informazioni sensibili in questo modo. Assicurati di conoscere anche le varie forme di phishing .

Truffe telefoniche

Le truffe telefoniche sono più vecchia scuola del phishing e-mail, ma sono ancora popolari. In questi schemi, qualcuno ti chiama sostenendo, ad esempio, di essere della compagnia della tua carta di credito e chiedendoti di confermare i tuoi dati a causa di attività sospette.

Potrebbero anche fingere di rappresentare un'azienda di computer che ha bisogno di "riparare le infezioni da virus" sul tuo computer.

Al telefono, un ladro può stabilire una connessione più personale che tramite e-mail. Ma se presti attenzione, è facile sapere quando sei al telefono con un truffatore .

Baiting

Sebbene non sia così diffuso come le forme di cui sopra, l'esca è una forma di ingegneria sociale che sfrutta la curiosità umana. In questi attacchi, un truffatore lascia un CD o un'unità USB infetta in un luogo dove sperano che qualcuno lo raccolga. Se quindi inserisci il supporto nel tuo PC, potresti finire per essere colpito da malware se il contenuto dell'unità viene eseguito automaticamente.

Questo attacco è più complicato, poiché utilizza supporti fisici. Tuttavia, illustra che non dovresti mai collegare un'unità flash o un altro dispositivo al tuo computer se non ti fidi.

Tailgating

Questo attacco, a differenza degli altri, si basa sulla presenza fisica del truffatore. Il tailgating si riferisce all'atto di ottenere l'accesso a un'area protetta portandosi sulle spalle un'altra persona (legittima).

Un esempio comune di ciò è una porta in un posto di lavoro che richiede la scansione di una chiave magnetica per entrare. Sebbene sia una cortesia comune tenere la porta aperta per qualcuno dietro di te, la maggior parte delle aziende non vuole che tu lo faccia. La persona dietro di te potrebbe cercare di intrufolarsi in un'area in cui non dovrebbe essere, predando la tua gentilezza.

Questo è per lo più applicabile all'uso aziendale, ma è intelligente ricordare che dovresti proteggere anche l'accesso fisico al tuo computer . Qualcuno che è in grado di intrufolarsi nella tua macchina senza che tu guardi potrebbe fare molti danni.

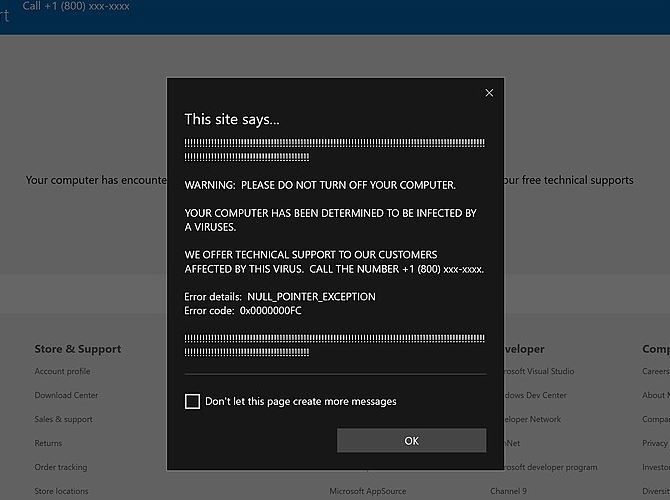

Scareware

A volte chiamato "scareware", funge da miscela tra phishing e malware. In questi attacchi, sei minacciato di utilizzare messaggi fasulli, nella speranza che pagherai denaro a un truffatore o rinuncerai a informazioni sensibili.

Una forma comune di scareware sono i falsi avvisi di virus . Questi non sono pericolosi da soli, ma ti inducono a pensare che siano segni effettivi di infezione sul tuo dispositivo. I truffatori sperano che ti innamorerai del falso e invieranno loro denaro per "riparare" l'infezione o scaricare il loro software, che in realtà è pericoloso.

Un'altra tecnica comune di paura sono le email di estorsione . In questi, ricevi un'email da qualcuno che afferma di avere contenuti compromettenti su di te o simili. Chiedono un pagamento per impedire loro di pubblicare il video o l'immagine a tutti i tuoi amici. Naturalmente, in realtà non hanno tali informazioni; sperano solo che tu gli creda.

Come stare al sicuro dall'ingegneria sociale

Come abbiamo visto, l'ingegneria sociale assume molte forme e spesso può essere difficile da rilevare. Per proteggerti da questi e altri attacchi simili, tieni presente quanto segue:

- Non fidarti delle email . Le e-mail sono una delle forme di comunicazione più facili da falsificare. Non fare mai clic su un collegamento in un'e-mail a meno che non te lo aspettassi specificamente. È sempre più sicuro visitare direttamente i siti web.

- Non agire senza pensare . Se ricevi un messaggio che fa leva sulle tue emozioni, probabilmente è progettato per ingannarti. Fermati a pensare quando ti senti particolarmente preoccupato o curioso, poiché in questi casi è più probabile che tu prenda decisioni affrettate.

- Conferma sempre le informazioni sospette . Se qualcuno afferma di provenire da una determinata azienda, chiedigli informazioni per dimostrarlo. Se rispondono con scuse vaghe, sono bugiardi.

Ingegneria sociale, esposta

Anche se non sei mai vittima di un exploit complicato o se la tua password è stata violata, potresti comunque essere appeso a un piano di ingegneria sociale. Riconoscendo queste truffe comuni e pensando in modo critico quando si verificano queste situazioni, puoi evitare di giocare nelle mani di un truffatore.

Nel frattempo, l'ingegneria sociale non è l'unico modo in cui la psicologia umana viene sfruttata online.

Credito di immagine: wk1003mike / Shutterstock