L’aggiornamento per la sicurezza di LibreOffice corregge il bypass dell’esecuzione delle macro e la potenziale perdita di password

Gli sviluppatori di LibreOffice hanno rilasciato aggiornamenti per la suite Office open source per correggere tre problemi di sicurezza.

LibreOffice è una popolare alternativa multipiattaforma a Microsoft Office disponibile per Windows, macOS e Linux. Tutte e tre le versioni desktop di LibreOffice sono vulnerabili ai problemi di sicurezza. Gli aggressori possono ignorare la funzione di esecuzione delle macro di LibreOffice per eseguire macro dannose e possono accedere a password crittografate quando sfruttano i problemi con successo.

LibreOffice 7.2.7 e 7.3.3 o versioni successive sono sicuri

Gli aggiornamenti per LibreOffice sono disponibili da tempo, ma gli utenti e gli amministratori di sistema dovrebbero controllare le versioni installate per assicurarsi che le installazioni siano protette da potenziali attacchi mirati alle vulnerabilità.

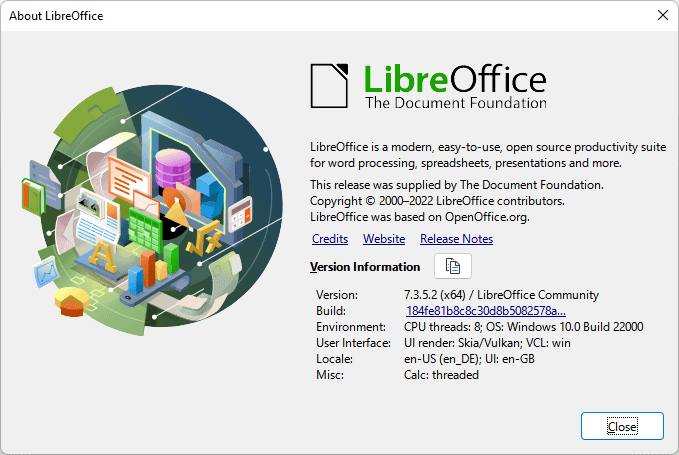

Le ultime versioni di LibreOffice sono LibreOffice 7.3.5.2 e LibreOffice 7.2.7; entrambi sono disponibili come download sul sito ufficiale . Per aiutare il progetto a risparmiare larghezza di banda, si consiglia di scaricare torrent.

Le installazioni esistenti possono essere aggiornate eseguendo il programma di installazione fornito. Guida gli utenti attraverso la configurazione di LibreOffice e l’installazione di componenti opzionali.

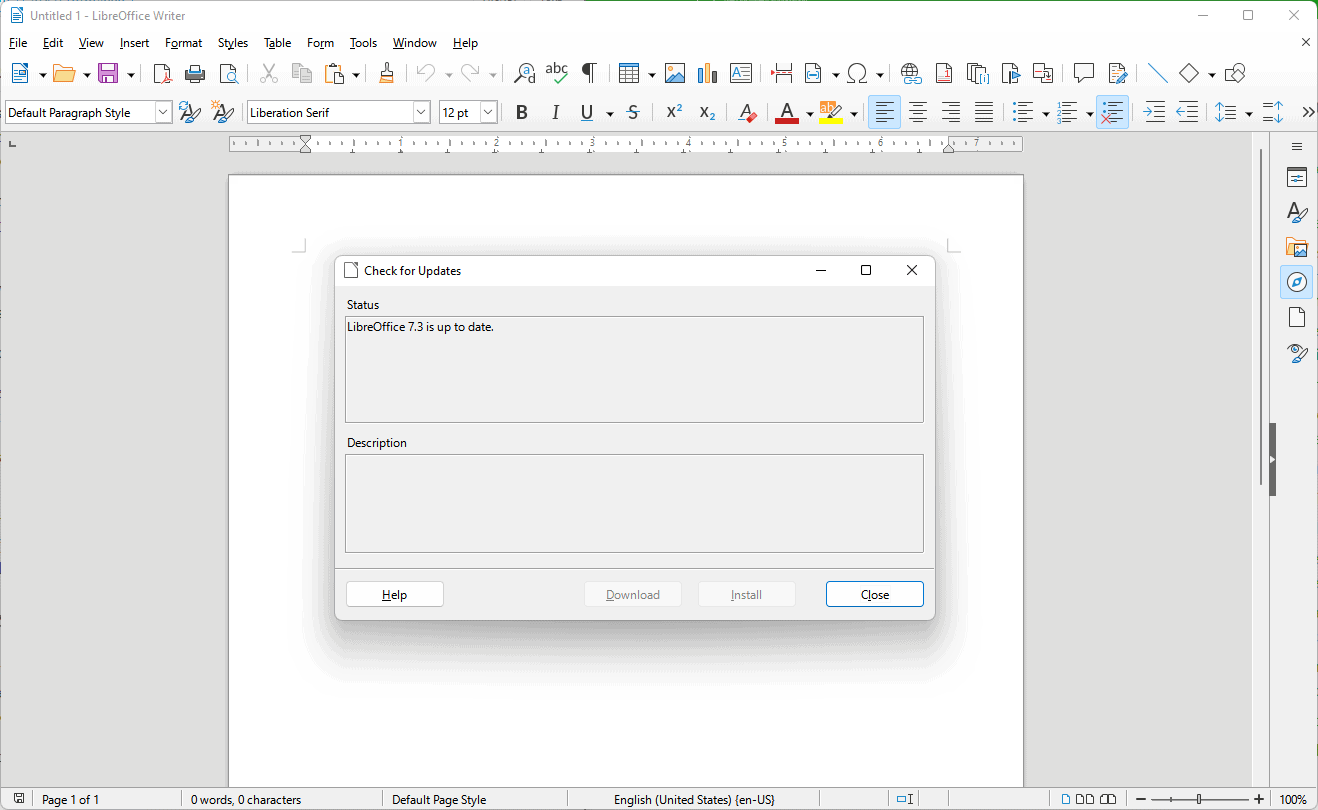

Ecco cosa devi fare per controllare la versione di LibreOffice installata:

- Apri qualsiasi applicazione LibreOffice, ad esempio LibreOffice Writer.

- Seleziona Aiuto > Informazioni su LibreOffice.

La pagina che si apre mostra la versione installata. Se è inferiore a 7.2.7 o 7.3.3, LibreOffice è vulnerabile agli attacchi che prendono di mira le vulnerabilità.

LibreOffice supporta i controlli manuali degli aggiornamenti e il download degli aggiornamenti tramite il client Office. Selezionare Guida > Verifica aggiornamenti per eseguire un controllo. L’applicazione verifica se è disponibile una nuova versione; una nuova versione viene quindi scaricata e installata.

Vulnerabilità della sicurezza di LibreOffice

Tre vulnerabilità di sicurezza sono state segnalate a LibreOffice da OpenSource Security GMBH per conto dell’Ufficio federale tedesco per la sicurezza delle informazioni. Le vulnerabilità hanno ricevuto un livello di gravità elevato, che è il secondo solo a un livello di gravità critico.

Ecco l’elenco delle vulnerabilità:

- CVE-2022-26305 — Esecuzione di macro non attendibili a causa di una convalida impropria del certificato

- CVE-2022-26306 — Il vettore di inizializzazione statica consente di recuperare le password per le connessioni Web senza conoscere la password principale

- CVE-2022-26307 — Chiavi principali deboli

Esecuzione di macro non attendibili a causa di una convalida errata del certificato

LibreOffice supporta l’esecuzione di macro, ma limita l’esecuzione di macro a documenti che sono archiviati in un percorso di file attendibile o sono firmati da un certificato attendibile. LibreOffice mantiene un elenco di certificati affidabili che sono archiviati nel database di configurazione dell’utente.

Quando un documento contiene macro, LibreOffice tenta di abbinare il certificato all’elenco dei certificati attendibili. La macro viene eseguita se viene trovato un certificato corrispondente e bloccata in caso contrario.

I ricercatori della sicurezza hanno rilevato un problema nell’algoritmo di convalida della certificazione utilizzato da LibreOffice. LibreOffice ha abbinato solo “il numero di serie e la stringa dell’emittente del certificato utilizzato con quello di un certificato attendibile”, il che è insufficiente.

Un utente malintenzionato potrebbe creare un certificato arbitrario che corrisponda al numero di serie e alla stringa dell’emittente di un certificato attendibile utilizzato da LibreOffice. LibreOffice potrebbe quindi consentire l’esecuzione di macro non firmate utilizzando il certificato attendibile; ciò potrebbe portare all’esecuzione di codice arbitrario sul sistema utilizzando macro non attendibili.

L’exploit non funziona se in LibreOffice non sono archiviati certificati attendibili o se il livello di sicurezza della macro è impostato su un livello molto alto.

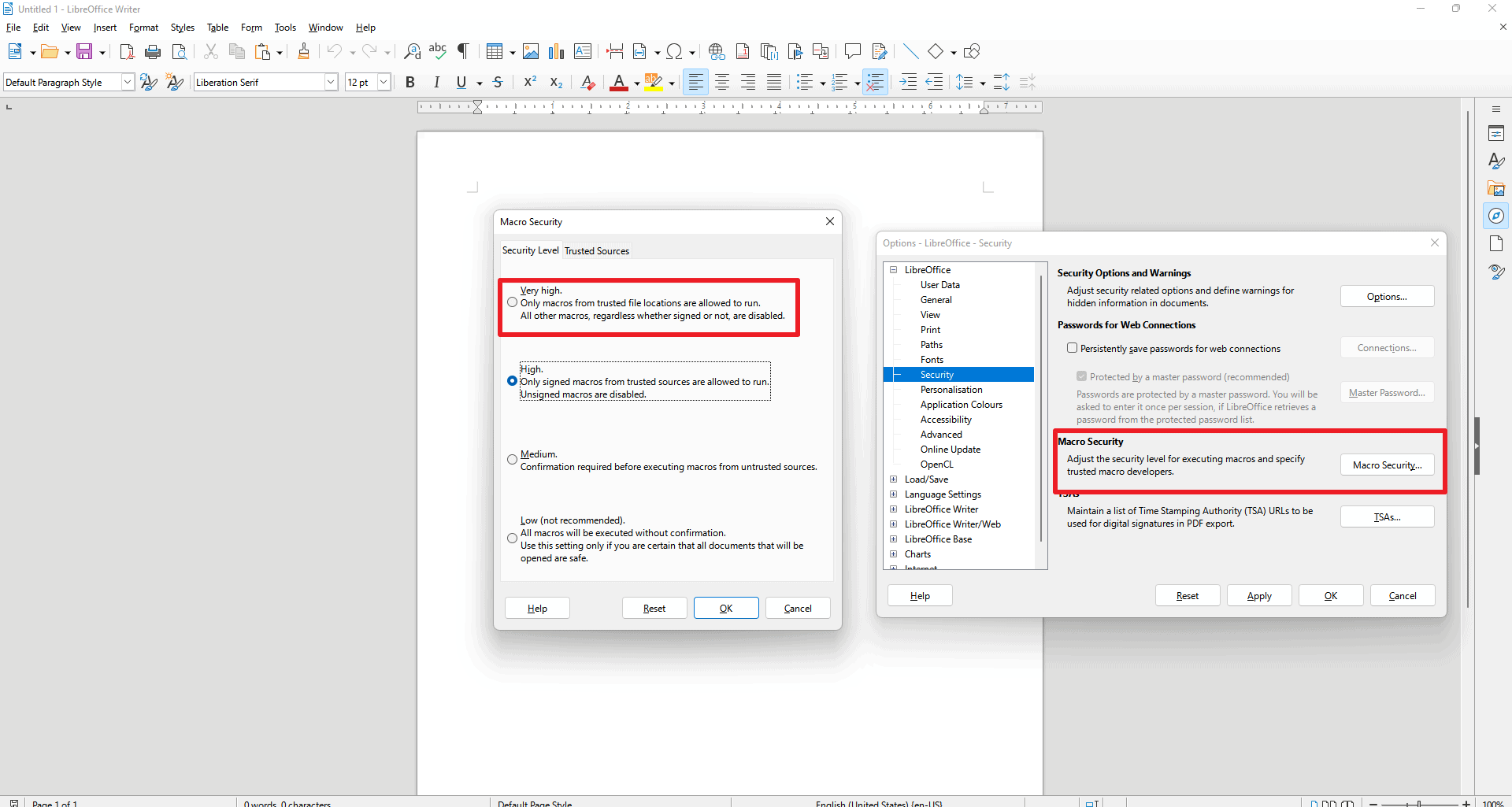

Modifica dell’impostazione di sicurezza della macro

Per controllare o modificare l’impostazione di sicurezza della macro, procedere come segue:

- Aprire un’applicazione LibreOffice, ad esempio LibreOffice Writer.

- Seleziona Strumenti > Opzioni oppure usa la scorciatoia da tastiera Alt-F12 per aprire le preferenze.

- Vai su LibreOffice > Sicurezza.

- Attiva il pulsante Sicurezza Macro.

La pagina che si apre mostra l’attuale livello di sicurezza delle macro in LibreOffice. L’impostazione predefinita è alta, le altre impostazioni sono molto alta, media e bassa.

- Molto alto : è consentita l’esecuzione solo di macro provenienti da percorsi di file attendibili. Tutte le altre macro, indipendentemente dal fatto che siano firmate o meno, sono disabilitate.

- Alto : è consentita l’esecuzione solo di macro firmate da origini attendibili. Le macro non firmate sono disabilitate.

- Medio : conferma richiesta prima di eseguire macro da origini non attendibili.

- Basso (non consigliato): tutte le macro verranno eseguite senza conferma. Utilizzare questa impostazione solo se si è certi che tutti i documenti che verranno aperti siano al sicuro.

Vettore di inizializzazione statica Consente di recuperare le password per le connessioni Web senza conoscere la password principale

Gli utenti di LibreOffice possono salvare le password nel database di configurazione che LibreOffice può utilizzare per le connessioni web. Le password sono crittografate con una password principale che gli utenti impostano manualmente.

È stata rilevata una vulnerabilità in LibreOffice che potrebbe consentire a malintenzionati di recuperare le password archiviate dalla suite Office. LibreOffice ha utilizzato lo stesso “vettore di inizializzazione per la crittografia”, che ha indebolito la sicurezza della crittografia, a condizione che un utente malintenzionato abbia accesso ai dati di configurazione dell’utente.

Il problema è stato risolto in LibreOffice 7.2.7 e 7.3.3 e versioni successive. Le versioni più recenti utilizzano vettori di inizializzazione univoci quando vengono create e archiviate le password principali. L’applicazione richiede agli utenti di immettere nuovamente la password principale per crittografare nuovamente i dati di configurazione precedenti che sono stati archiviati utilizzando la crittografia debole.

Chiavi maestre deboli

La vulnerabilità di Weak Master Keys colpisce le password principali in LibreOffice. Esisteva un difetto nelle versioni precedenti di LibreOffice che indeboliva l’entropia; questo difetto rende le password memorizzate vulnerabili agli attacchi di forza bruta, a condizione che l’attaccante abbia accesso alla configurazione memorizzata dagli utenti.

Esisteva un difetto in LibreOffice in cui la chiave master era scarsamente codificata con conseguente indebolimento della sua entropia da 128 a 43 bit, rendendo le password memorizzate vulnerabili a un attacco di forza bruta se un utente malintenzionato ha accesso alla configurazione memorizzata dagli utenti.

LibreOffice ha risolto la vulnerabilità nelle versioni sopra elencate. Agli utenti esistenti viene chiesto di reinserire le proprie password principali per crittografare nuovamente la memoria di configurazione dell’utente.

Parole di chiusura

Le ultime versioni di LibreOffice sono sicure da usare, poiché i problemi di sicurezza sono stati corretti in esse. Gli utenti e gli amministratori devono assicurarsi che siano installate le versioni più recenti per proteggere i propri dati e dispositivi da potenziali attacchi.

Si consiglia di installare gli aggiornamenti anche su sistemi privi di certificati attendibili o password memorizzate. Alcuni utenti di LibreOffice potrebbero voler migliorare ulteriormente la sicurezza delle esecuzioni di macro nell’applicazione aumentando il livello di sicurezza da alto a molto alto, come descritto sopra.